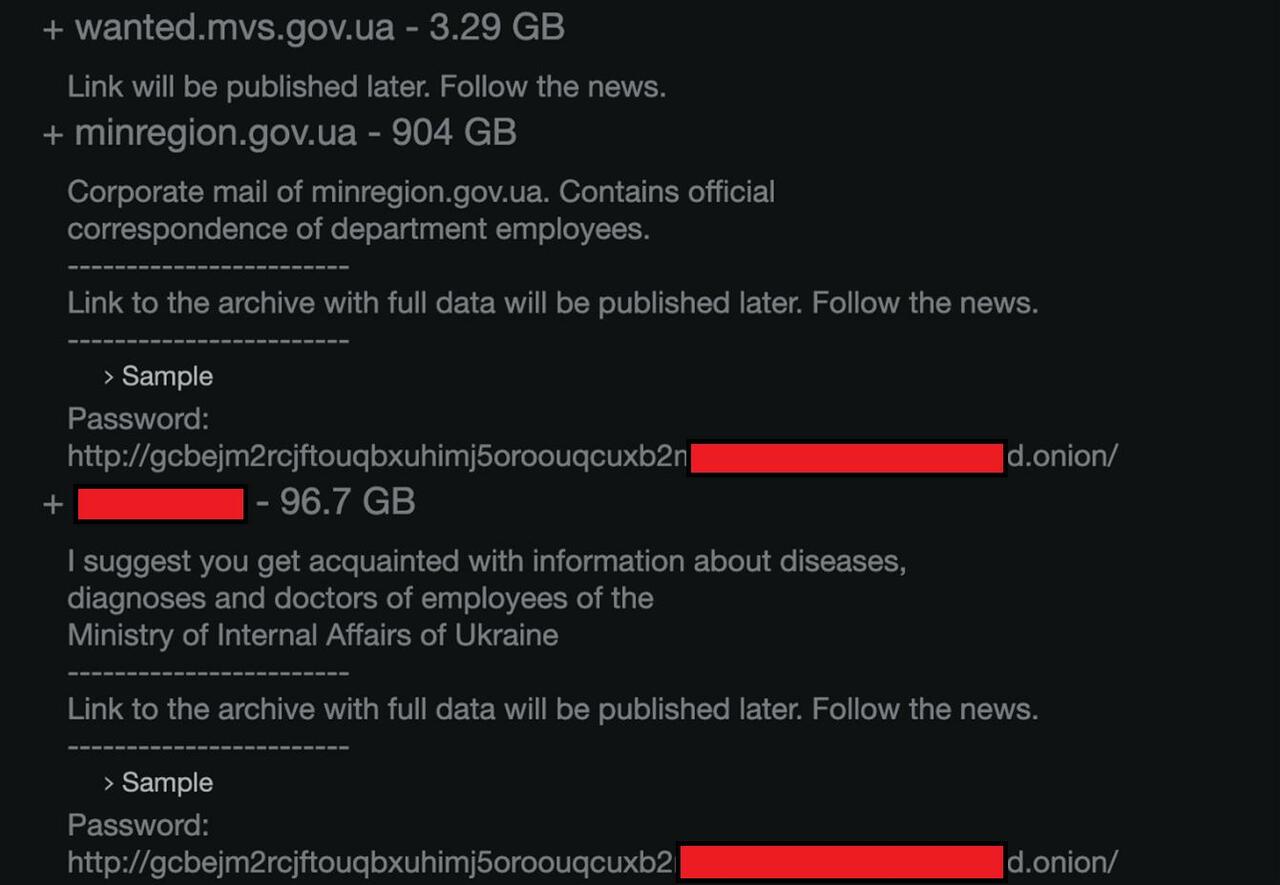

L’altra guerra è iniziata, ben prima dell’attacco militare russo. I “criminal hacker” infatti stanno creando uno tsunami di “dataleak”, mettendo all’asta informazioni private e dati sensibili di funzionari governativi, istituzioni, ospedali, semplici cittadini ucraini.

«Un affare, certo, viste delle dimensioni del fenomeno: 5 Tera-byte. Quello che spaventa è come questa non sia che una piccola goccia nel mare di dati che al momento sono stati esfiltrati». Pierguido Iezzi è il CEO di Swascan, polo italiano della cybersicurezza del Gruppo Tinexta. Una specie di “sceriffo del web”, che guida un esercito di hacker (quelli buoni, che appartengono ai “nostri” per usare un linguaggio da film western) in grado di monitorare cosa accade nell’universo sommerso di internet.

«Dettagli sanitari, identità digitali, codici e molto altro ancora. In Rete stanno confluendo i sottoprodotti della prima guerra ibrida: accanto alle tradizionali armi con cui si combatte un conflitto, ora troviamo attività cyber in grado di causare interruzioni di servizi di ogni genere, ma anche di minare la credibilità dello stato bersaglio».

Sono cyber incursioni da temere, perché potrebbero essere il preludio ad un’escalation in grado di causare il caos sociale.

«Un terreno sul quale siamo poco attrezzati, in mancanza di una vera e propria sovranità digitale. Il caso Ucraina ci dice che è necessario normare a livello legislativo gli attacchi cyber considerandoli, di fatto, come vere e proprie minacce alla sicurezza nazionale. Nel frattempo, per i privati il suggerimento è di mantenere alta la guardia e tenere d’occhio i classici canali di attacco, come il phishing, mentre le aziende devono adottare best practice e strumenti di sicurezza predittiva, preventiva e proattiva».

Ultimo aggiornamento: Sabato 26 Febbraio 2022, 14:48

© RIPRODUZIONE RISERVATA